Согласно подсчетам специалистов «Лаборатории Касперского», в 2022 году устройства для скрытого майнинга криптовалют способствовали выбросам углекислого газа в атмосферу в объеме до 3 тысяч тонн — примерно столько же тонн выбросов производят за год 652 автомобиля.

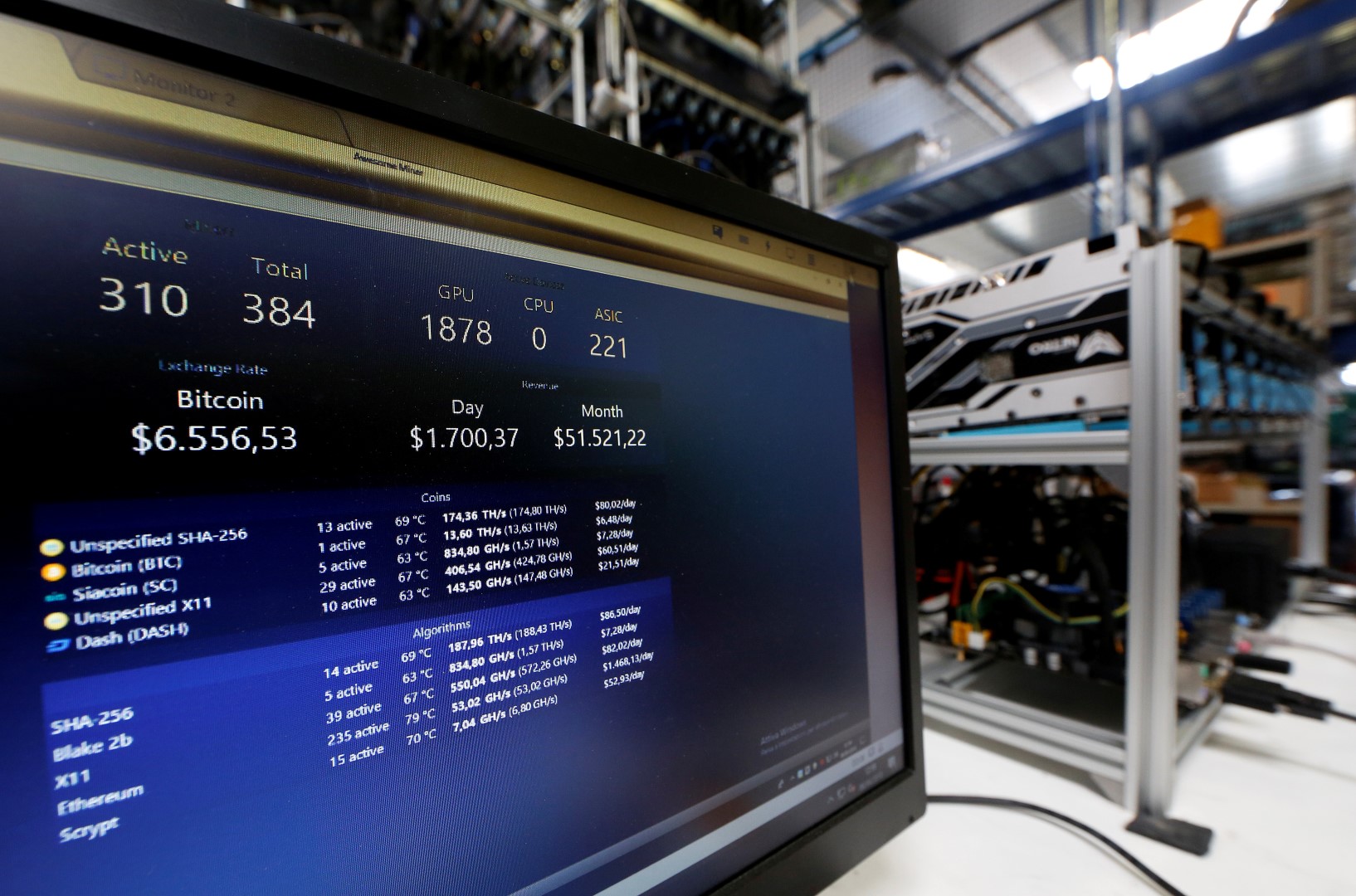

Майнинг криптовалют — энергозатратный процесс. Суммарно майнеры потребляют больше энергии, чем некоторые страны. Поскольку энергозатраты на добычу криптовалюты растут, все большее распространение получает скрытый майнинг, то есть использование чужих ресурсов без ведома их владельца путем запуска на сервере, компьютере, смартфоне специального ПО.

«Лаборатория Касперского» разработала и внедрила специальную методику, чтобы рассчитать потенциальный объем энергии, сэкономленной благодаря блокировке вредоносных майнеров.

«Многие понимают, чем опасен скрытый майнинг криптовалют для их устройств, но мало кто задумывается, насколько велико возможное негативное влияние этой угрозы на окружающую среду. Чем больше энергии уходит на майнинг, тем больше углекислого газа и других вредных веществ выбрасывается в атмосферу. Защищая людей от этой киберугрозы, мы не только повышаем качество их цифровой жизни, но и помогаем защитить окружающую среду, особенно там, где высокая плотность населения», — сказала Мария Лосюкова, руководитель проектов устойчивого развития «Лаборатории Касперского».

Кроме того, недавно специалисты «Лаборатории Касперского» рассказали о новом образце вредоноса, так называемого майнера.

Сравнительно недавно, в 2021 году, появилось семейство CUEMiner. Это вредоносная программа с открытым исходным кодом. Самая новая версия зловреда была обнаружена в октябре 2022 года. Она включает в себя собственно майнер и инструмент мониторинга системы. Если этот инструмент не обнаруживает процессов, потребляющих много системных ресурсов (таких как игры), начинает работать майнер. Если запускается игра или другой ресурсоемкий процесс, майнер прекращает работу и возобновляет только после остановки процесса. Это позволяет ему дольше оставаться незамеченным. CUEMiner распространяется под видом легитимного, а на самом деле взломанного ПО, в которое внедрен троянец. Это происходит через загрузку либо через BitTorrent, либо из хранилища OneDrive.

Внедрение вредоносного ПО в программы с открытым исходным кодом — популярный метод среди злоумышленников-любителей. С его помощью они проводят массовые кампании. Жертвами CUEMiner в настоящее время становятся пользователи по всему миру.

Читайте больше на нашем Telegram-канале!